El segundo punto obligatorio es eliminar el usuario “Admin” que es el que asigna WordPress por defecto. Ten en cuenta que para lograr un acceso no autorizado, el intruso (quizás un programa informático) lo primero que pruebe es el usuario “Admin”. Esto se puede llevar a cabo creando un nuevo usuario haciendo uso del panel de administración de WordPress y borrando el “Admin”. Al nuevo usuario no se le debe denominar con el nombre del dominio del blog porque eso será lo segundo que pruebe un hacker.

Puedes cambiar tu nombre de usuario de WordPress de la siguiente manera:

- Manualmente mediante la creación de un nuevo usuario con derechos de administrador

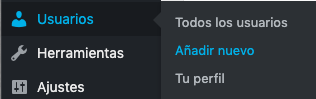

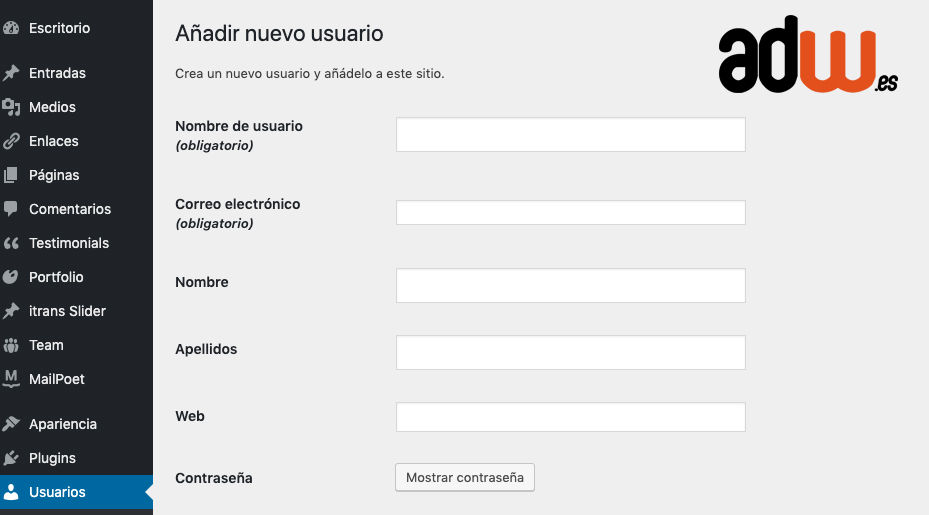

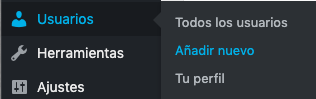

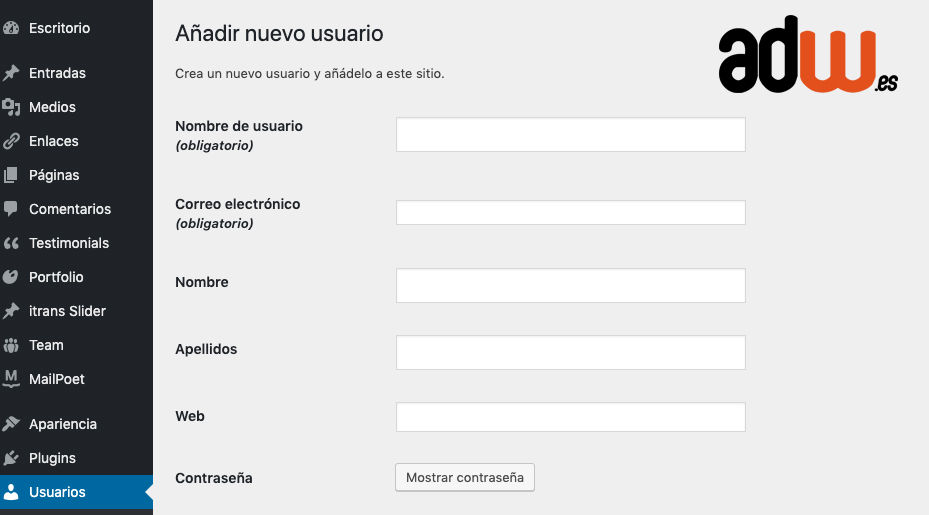

La forma más fácil de cambiar tu nombre de usuario es mediante la creación de un nuevo usuario con derechos de administrador. Para ello, inicia sesión en tu panel de administración, y ve a Usuarios > Añadir nuevo.

- Introduce los datos indicados.

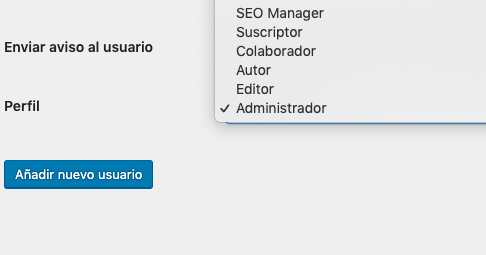

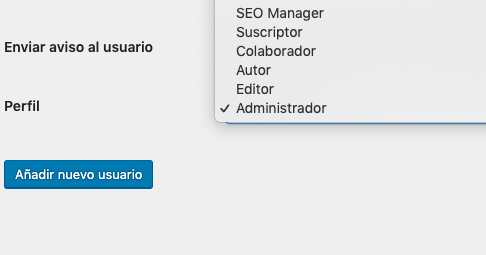

- Haz clic en Perfil> (y elige la opción) Administrador

- Haz clic en “Añadir nuevo usuario”

Después de que cierre la sesión, ingresa con tu nuevo nombre de usuario. Dirígete a Usuarios, y simplemente elimina el antiguo usuario con el nombre “admin”. Te preguntará qué hacer con el contenido del usuario, sigue adelante y asígnalo al nuevo usuario que acabas de crear.

- Cambiando el nombre de usuario en phpMyAdmin

Para aquellos que se sienten un poco más aventureros, pueden cambiar su nombre de usuario en cPanel y phpMyAdmin.En primer lugar tendrás que acceder a tu cPanel y desplazarte hacia abajo hasta encontrar phpMyAdmin. A continuación, selecciona la base de datos del blog que queremos cambiar el nombre de usuario.En el lado izquierdo deberías ver una lista de todas las tablas de la base de datos. Pulsa en la que dice wp_users. Luego pulsa en el nombre de usuario que deseas editar.

A continuación, selecciona la base de datos del blog que queremos cambiar el nombre de usuario.En el lado izquierdo deberías ver una lista de todas las tablas de la base de datos. Pulsa en la que dice wp_users. Luego pulsa en el nombre de usuario que deseas editar.

Cambia el valor user_login a lo que quieras, pulsa el botón “Continuar” y ya está. Ahora vuelve a tu sitio y recuerda iniciar sesión con tu nuevo nombre de usuario.

- Con la ayuda de un plugin

Algunos de estos fueron creados específicamente para ese propósito, y algunos ofrecen muchas más características para asegurar aún más tu sitio.

Uno de los plugins más simples para este trabajo es el Admin Renamer Extended.

Este plugin hace lo que dice: te permite cambiar el nombre de usuario admin, así como todos los otros nombres de usuario de administrador (en el caso de blogs con varios autores) y es compatible con multi-sitio.

Otro sencillo plugin que puede servir es Username Changer que hace lo mismo que Admin Renamer Extended pero también actualiza los nombres para mostrar si coincide con el nombre de usuario.

Better WP Security va un paso mas allá con varias características que ayudan a proteger tu sitio con la prevención de ataques de fuerza bruta de inicio de sesión, escaneos periódicos de tu sitio para los intentos de conexión sospechosos, cambiar el nombre de la cuenta de usuario administrador, generar contraseñas seguras y eliminar el por defecto ID en el usuario con ID

Sucuri Security es otro plugin más complejo que vigila tu sitio en busca de malware y ayuda a prevenir ataques de fuerza bruta por el endurecimiento de partes vitales de tu sitio web. Una de las opciones incluye la comprobación de si tienes o no el nombre de usuario admin en uso y opciones para cambiarlo.

A continuación, selecciona la base de datos del blog que queremos cambiar el nombre de usuario.En el lado izquierdo deberías ver una lista de todas las tablas de la base de datos. Pulsa en la que dice wp_users. Luego pulsa en el nombre de usuario que deseas editar.

A continuación, selecciona la base de datos del blog que queremos cambiar el nombre de usuario.En el lado izquierdo deberías ver una lista de todas las tablas de la base de datos. Pulsa en la que dice wp_users. Luego pulsa en el nombre de usuario que deseas editar.